Een aantal veelgebruikte harde schijven in laptops en externe schijven blijkt gegevens prijs te geven, zelfs als ze versleuteld zijn. Onderzoekers van de Radboud Universiteit wisten de beveiliging van een aantal populaire SSD-schijven te omzeilen.

Een externe harde schijf, een zogenoemde solid state drive van Samsung. De standaardversleuteling van deze schijf blijkt te omzeilen.

Tinh tế Photo via publiek domeinJouw gegevens, zoals documenten, foto’s en video’s, worden op moderne laptops en harde schijven standaard versleuteld. Steelt iemand je laptop, dan kan die persoon niet bij die informatie zonder wachtwoord. Althans, dat is de bedoeling. Deze week blijkt uit onderzoek van Nijmeegse onderzoekers dat de standaardbeveiliging van een aantal populaire harde schijven rammelt, en te omzeilen is met een truc.

Het gaat om een aantal zogenoemde solid state drives, tegenwoordig het standaard opslagmedium in onder andere laptops. Door de besturingssoftware van de harde schijf te manipuleren lieten de onderzoekers de harde schijf ‘geloven’ dat ze het juiste wachtwoord hadden, waarna hij zijn data prijsgaf.

Het lek zal waarschijnlijk beperkte gevolgen hebben voor ‘standaardgebruiker’, die misschien nog nooit met het versleutelen van gegevens bezig was. De wetenschappers van de Radboud universiteit denken dat de impact voor instellingen of bedrijven die gevoelige informatie verwerken groter is. “Die moeten nagaan of hun data veilig staat opgeslagen”, zegt Bernard van Gastel, universitair docent van de Radboud Universiteit en een van de twee onderzoekers. Overigens denkt hij wel dat iedereen, ook de standaardgebruiker, zich zou moeten afvragen of zijn of haar informatie veilig staat opgeslagen. “Je data bevat waarschijnlijk meer informatie dan je je bewust bent, en je weet nooit hoe die nu of in de toekomst gebruikt wordt.”

Altijd op groen

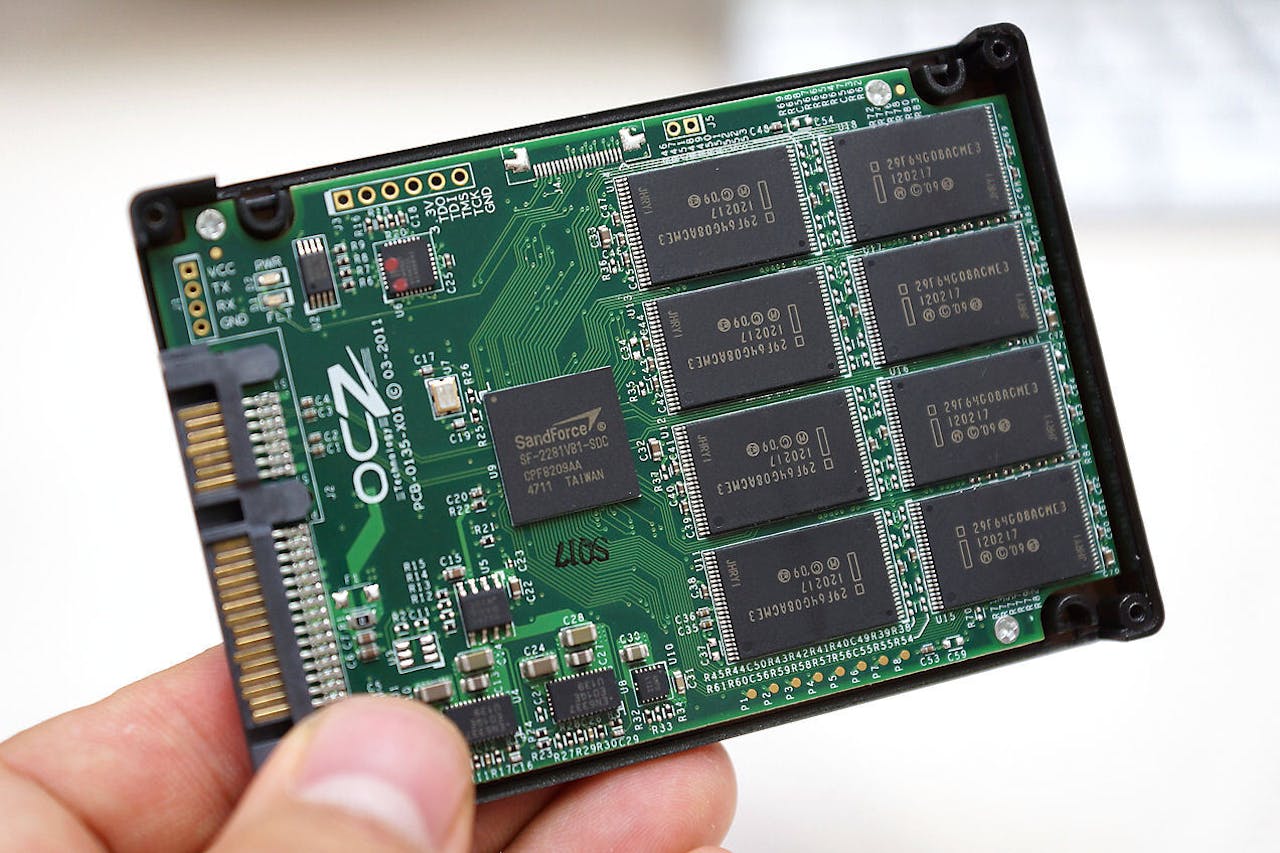

In zekere zin is een computer niet één computer. Hij bestaat uit een groot aantal onderdelen, die op zichzelf eigenlijk ook computertjes zijn. Een harde schijf is niet enkel een berg geheugenchips, maar heeft ook een chip aan boord die de besturing en communicatie van en naar het apparaat regelt. Zo’n besturingschip draait op speciale software.

De binnenkant van een solid state drive (SSD). Het apparaat bevat niet alleen geheugenchips, maar ook circuitjes voor de besturing en communicatie met de rest van de computer.

Jung-nam Nam via CC BY-NC-ND 2.0De Nijmeegse onderzoekers richtten zich op de besturingschip en het programma daarop dat de versleuteling regelt. Zie dit programma als een stoplicht dat aangeeft of de gebruiker bij de gegevens op de schijf mag, op het moment dat hij inlogt op de computer. De software vergelijkt het ingetikte wachtwoord met het opgeslagen wachtwoord en geeft groen of rood licht. Maar het stoplicht is te foppen. Via een aantal draadjes die de onderzoekers aan de harde schijf soldeerden vervingen ze de software door een versie die altijd groen licht geeft, ongeacht het opgegeven wachtwoord.

Natuurlijk hoort dit niet te kunnen. Een goede versleuteling berust niet op het ‘vergelijken’ van twee wachtwoorden, maar gebruikt een wachtwoord dat zelf de sleutel vormt tot het ontcijferen van de informatie. “Maar het is veel moeilijker om zo’n versleuteling waterdicht toe te passen, zeker als je eisen stelt dat de data bijvoorbeeld met meerdere wachtwoorden toegankelijk is. Dat is vaak het geval voor systeembeheerders”, zegt Van Gastel. “Fabrikanten kiezen blijkbaar toch voor zo’n ‘stoplicht’ omdat het makkelijker uit te voeren is.”

Meer versleuteling

Volgens goed gebruik vertelden de beveiligingsonderzoekers hun bevindingen ruim voor de bekendmaking al aan de betrokken partijen. Microsoft en de fabrikanten van de harde schijven kregen ten minste zes maanden geleden al bericht. Zij konden die tijd gebruiken om maatregelen te nemen. Microsoft kan er via een update voor zorgen dat Windows niet meer standaard gebruik maakt van de ingebouwde versleuteling van de schijven, maar de encryptie zélf doet in het besturingssysteem. Samsung kondigde in ieder geval voor de externe schijven een update aan, voor de overige (interne) schijven raden de fabrikanten software-versleuteling aan.

Het lek kan niet worden gebruikt om op afstand beveiligde gegevens in te zien. Het draait juist om de vergrendeling die in werking treed als een computer wordt uitgezet.

Maurizio Pesce via CC BY 2.0Over het algemeen neemt de mate van versleuteling van gegevens in computers toe. Pas sinds enkele jaren worden gegevens standaard versleuteld op harde schijven. Maar het is natuurlijk wel belangrijk dat dit goed is geregeld. Volgens Van Gastel moeten de fabrikanten beschikken over de juiste gereedschappen hiervoor. “Er is behoefte aan publieke standaardvoorbeelden die ze kunnen gebruiken, op die manier kunnen ook veiligheidsexperts controleren of de methodes naar behoren werken”, zegt hij. “Nu is er nog te veel sprake van fabrikanten die alles helemaal zelf doen en bovendien niet openbaar maken hoe ze het doen.”